La

téléphonie mobile

Sytèmes Pré-cellulaire (0G)

Cette entrée en matière concerne les

premiers systèmes de téléphonie mobile pré-cellulaires.

un temps avant le cellulaire !

Nous parlons ici du système de téléphonie mobile

original (MTS) et de la version améliorée appelée

système de téléphonie mobile amélioré

(IMTS). L'IMTS était assez largement utilisé jusqu'à

ce que l'utilisation du système cellulaire analogique (AMPS)

se généralise dans les années 1990.

- Le service de téléphonie mobile (MTS) était

un système radio VHF pré-cellulaire relié au

réseau téléphonique public commuté (PSTN).

MTS était l'équivalent

radiotéléphonique du service téléphonique

terrestre.

Le service de téléphonie mobile a été

l'une des premières normes de téléphonie mobile.

Il s'agissait d'un opérateur assisté dans les deux sens,

ce qui signifie que si une personne était appelée depuis

une ligne fixe, l'appel serait acheminé vers un opérateur

de téléphonie mobile, qui l'acheminerait vers son téléphone.

De même, pour passer un appel sortant, il fallait passer par

l'opérateur mobile, qui demandait le numéro de mobile

et le numéro à appeler, puis passait l'appel.

Ce service est né du système Bell et a été

utilisé pour la première fois à Saint-Louis

le 17 juin 1946. L'équipement d'origine pesait 80 livres

(36 kg) et il n'y avait initialement que 3 canaux pour tous les utilisateurs

de la zone métropolitaine, plus tard d'autres licences ont

été ajoutées, portant le total à 32 canaux

sur 3 bandes (voir fréquences IMTS). Ce service a été

utilisé au moins jusque dans les années 1980 dans une

grande partie de l'Amérique du Nord.

Le 2 octobre 1946, les équipements de communication

Motorola ont effectué les premiers

appels sur le nouveau service radiotéléphonique de voiture

de l'Illinois Bell Telephone Company à Chicago. En raison du

petit nombre de fréquences radio disponibles, le service a

rapidement atteint sa capacité maximale.

MTS utilise 25 canaux radio VHF aux États-Unis et au Canada.

Les canaux sont identifiés par des paires de lettres tirées

de positions sur un cadran téléphonique nord-américain

qui, une fois remplacées par des chiffres, forment (pour les

postes mobiles à 12 canaux) 55, 57, 95 et 97.

Dans le plan des années 1960, les attributions de bande haute

VHF prévoyaient 11 chaînes aux États-Unis : JL,

YL, JP, YP, YJ, YK, JS, YS, YR, JK et JR. Au Canada, deux chaînes

supplémentaires étaient disponibles : JJ et JW ...

Ces canaux sont sujets à la congestion et aux interférences

du réseau puisqu'une radio plus proche du terminal prendra

parfois le relais en raison d'un signal plus puissant. Le service

utilise une technologie abandonnée par le fabricant depuis

plus de trois décennies.

Le facteur de remplacement dans la majeure partie de l'Amérique

du Nord, en particulier dans les grandes villes, était la congestion,

c'est-à-dire l'incapacité du réseau à

diffuser plus de deux douzaines de chaînes dans une zone géographique.

Le service cellulaire a résolu très efficacement ce

problème de congestion, d'autant plus que les fréquences

cellulaires, généralement UHF, ne vont pas aussi loin

que les fréquences VHF et peuvent donc être réutilisées.

La capacité d'un système cellulaire à utiliser

la force du signal pour choisir les canaux et diviser les cellules

en unités plus petites contribue également à

augmenter la capacité des canaux.

Toutefois, le facteur de remplacement dans les zones reculées

n’est pas la congestion du réseau, mais bien l’obsolescence.

Étant donné que les équipements ne sont plus

fabriqués, les entreprises qui utilisent encore le service

doivent lutter pour maintenir leurs équipements en état

de fonctionnement, soit en cannibalisant des équipements obsolètes,

soit en improvisant des solutions. En raison d’un trafic insuffisant,

le cellulaire ne constitue pas une solution de remplacement rentable.

Actuellement, la seule solution viable est la téléphonie

par satellite, car le petit nombre de « stations de base »

en orbite autour de la planète dessert de vastes régions

géographiques lors de leur passage. Le coût reste toutefois

un problème et le remplacement est progressivement devenu acceptable

pour les clients mobiles VHF, à mesure que le coût de

la téléphonie par satellite a baissé et continuera

de baisser. De nombreuses fréquences MTS sont désormais

utilisées pour les services de radiomessagerie locaux. On ne

les trouve que dans certaines régions rurales d'Amérique

du Nord, ayant été remplacés dans la plupart

des régions par le service cellulaire dans les années

1980 ou plus tard.

MTS a été remplacé par le service téléphonique

mobile amélioré (IMTS), introduit en 1964.

En complément, lire la page Le

téléphone de voiture

- Le service téléphonique mobile

amélioré (IMTS) était un système radio

pré-cellulaire VHF/UHF relié au réseau téléphonique

public.

L'IMTS était l'équivalent radiotéléphonique

du service téléphonique terrestre. Introduit en 1964,

il a remplacé le service de téléphonie mobile

(MTS) et amélioré la plupart des systèmes MTS

en offrant une numérotation directe plutôt que des connexions

via un opérateur en direct, ainsi qu'un fonctionnement en duplex

intégral afin que les deux parties puissent parler en même

temps.

Tête de commande

pour un téléphone General Electric IMTS Tête de commande

pour un téléphone General Electric IMTS

La technologie IMTS a considérablement limité le nombre

total d'abonnés. Dans les années 1970 et au début

des années 1980, avant l’introduction des téléphones

cellulaires, il existait des « listes d’attente »

allant jusqu’à trois ans pour ceux qui souhaitaient bénéficier

d’un service de téléphonie mobile. Ces abonnés

potentiels attendaient que d'autres abonnés résilient

leur abonnement pour obtenir un numéro de téléphone

mobile et un service de téléphonie mobile.

Ces limitations ont entraîné des ventes et une production

en faible quantité de téléphones IMTS et les

unités mobiles étaient donc très chères

(2 000 à 4 000 dollars). Avant la cession d'AT&T en 1984,

les abonnés IMTS du système Bell louaient généralement

l'équipement à un tarif mensuel pouvant atteindre 120

$. La disponibilité des chaînes était limitée

et le temps d'antenne était également assez cher, entre

0,70 et 1,20 dollars la minute. À la suite de la cession, les

sociétés Bell avaient besoin d'équipement appartenant

aux clients et les tarifs mensuels s'élevaient alors généralement

à 25 $ plus le temps d'antenne. De plus, comme il y avait si

peu de canaux, il était courant que les téléphones

fassent la queue pour utiliser un canal et les fabricants d'IMTS se

disputaient la vitesse à laquelle les unités s'emparaient

d'un canal disponible.

La limite du nombre de clients sur MTS et IMTS a été

le moteur des investissements dans les réseaux cellulaires.

Dans les régions éloignées, ce n’est pas

le cas ; dans les régions éloignées, l'obsolescence

est le moteur, mais l'absence d'une alternative adaptée et

abordable a entraîné des obstacles réglementaires

: les clients ne voulaient pas que le service MTS/IMTS soit retiré.

L'accessibilité croissante du service par satellite et les

investissements gouvernementaux dans l'expansion cellulaire ont permis

la suppression de MTS et IMTS.

- Le système de téléphonie

mobile avancé (AMPS) a finalement progressé dans

les années 1990, au point où les systèmes MTS

et IMTS ont finalement été arrêtés. De

nombreuses tours ont été réutilisées pour

des antennes cellulaires. Bien que la distance physique d'AMPS soit

bien inférieure à celle de MTS ou d'IMTS, le nombre

d'appels par tour a considérablement augmenté. Mais

finalement, AMPS a finalement été fermé car il

était trop analogique (même s'il disposait de canaux

de contrôle numériques). Grâce aux méthodes

numériques telles que le GSM et le CDMA, le nombre d'appels

par canal pourrait augmenter considérablement. L'AMPS lui-même

n'a donc pas duré beaucoup plus longtemps que l'IMTS. L'IMTS

a disparu à la fin des années 1990 et l'AMPS a été

officiellement fermé en 2009.

En Finlande, le service de radiotéléphone

de voiture a été disponible pour la première

fois en 1971 sur le service ARP (Autoradiopuhelin, ou radiophone de

voiture) de génération zéro. Il a été

remplacé en 1982 par le système 1G NMT (Nordic Mobile

Telephone), utilisé dans toute la Scandinavie et dans d'autres

régions souvent éloignées.

En Allemagne de l'Ouest, le service de

radiotéléphone de voiture a été lancé

en 1958 sous le nom de service A-Netz. En 1971, il a atteint sa limite

de capacité de près de 11 000 abonnés et a été

remplacé par le B-Netz en 1972, qui proposait la numérotation

directe, ne nécessitant pas d'opérateur humain pour

connecter les appels. Toutefois, pour joindre un abonné, il

fallait encore connaître son emplacement, car le combiné

prenait l'indicatif local de la station de base qui le desservait.

Il a été remplacé en 1985 par le système

C-Netz 1G.

sommaire

La téléphonie mobile a connue une évolution

rapide et ne cesse d’évoluer sur le plan technique et

applicatif. La première génération de téléphonie

cellulaire analogique (1G, exemple de RC2000 : Radiocom 2000

de France Telecom et NMT : Nordic Mobile Telephone) est née

sur la coexistence de plusieurs normes incompatibles entre elles.

Lire la page Le téléphone

de voiture

Saviez vous qu’il existait déjà

un aspect de téléphonie mobile dans les années

50 ? .

De l'autre côté de l'Atlantique, ce téléphone

sans fil apparaissait en 1956 sous forme de prototype signé

SRA/Ericsson et pesant … 40Kg. Mais il était

réservé à des gens fortunés puisqu’il

était commercialisé au prix de 3995 USD à l’époque,

c’est l’équivalent aujourd’hui d’environs

6500 euros.Grâce aux nouvelles technologies du début

du siècle, en particulier la technologie radio développée

à partir des années 40 et celle des cellules héxagonales

permettant d'envoyer et de recevoir des signaux dans trois directions

différentes, le téléphone mobile fut inventé

par Martin Cooper, directeur général de la division

communication chez Motorola.

L' appareil reste tout de même très imposant: mesurant

25cm sans compter l'antenne et pesant 783 grammes, on est encore loin

du téléphone d'aujourd'hui que l'on peut glisser dans

sa poche. La batterie intégrée proposait une autonomie

de 60 minutes en communication, mais présentait le défaut

majeur de nécessiter 10 heures pour être rechargée

grâce au chargeur d’origine (une heure avec un nouveau

modèle de chargeur sorti plus tard. Ce téléphone

était vendu sur le marché au prix de 3995 $ et était

disponible en trois coloris: gris sombre, gris et blanc, et blanc

clair.

C'est en avril 1973 que l’invention du téléphone

portable analogique est attribuée à l'ingénieur

de Motorola nommé Martin Cooper.

1950 en France, le Téléphone Mobile de Voiture

150 Mc/s est mis en étude par le Service des Recherches et

du Contrôle Technique, sur décision de l'Administration

des PTT. Les études sont avancées avant Janvier 1952

et la première expérimentation débute le 1er

décembre 1954 avec un véhicule SIMCA Arond.

1955 Le premier réseau radio téléphonique

mobile appelé R150, est ouvert commercialement en France en

Octobre , uniquement à Paris et Région Parisienne, avec

10 abonnés. Les fréquences utilisées sont autour

de 150 MHz, le réseau est conçu par la société

Thomson-CSF.

C'est encore un système analogique manuel géré

par des opératrices, via le Central Téléphonique

Radio de Paris situé dans le Centre Téléphonique

Émetteur Ménilmontant, sur un point haut de Paris. La

mise en relation est faite à travers le ommutateur téléphonique

automatique ROTARY de l'époque.

Avant que le premier système radio cellulaire

commercial au monde, conçu par les ingénieurs des Bell

Labs en 1946, puisse être mis en service au Japon en 1979, 100

ingénieurs et techniciens japonais ont nécessité

une période de développement de 12 ans.

ITT a dépensé un montant record de 1 milliard de dollars

dans les années 1980 pour le développement de son système

de commutation numérique (System 12), puis a abandonné

les télécommunications.

En France en 1973, le Téléphone de Voiture R150

atteint 500 abonnés. Le réseau R150 sera fermé

le 2 janvier 1992.

Le réseau R450 (450 MHz.) vient compléter le réseau

R150 en juin 1973.Ce réseau est à commutation entièrement

automatique.

Que ce soit en technologies R150 ou R450, ce qu'il est convenu d'appeler

le "Téléphone de Voiture" atteint le 10.000

ème abonné le 26 juin 1984 pour culminer en fin 1985

à un total de 12.000 abonnés.

C'est en 1986 qu'est créé le premier réseau

français de téléphonie mobile sous la

dénomination de Radiocom 2000.

C'est un réseau

téléphonique mobile semi-analogique et semi-numérique

à structure cellulaire. C'est un réseau

téléphonique mobile semi-analogique et semi-numérique

à structure cellulaire.

Radiocom 2000 est la norme 1G ou première génération.

La liaison (téléphonique) entre le radiotéléphone

et le réseau téléphonique (cental) est réalisé

par l'intermédiaire d'un relai radio.

Les signaux de contrôle et de localisation sont numériques.

Les conversations téléphoniques transitent directement

en modulations analogiques,sans cryptage par la voie aérienne.

Chaque Station Relais est raccordée par 2 ou 3 liaisons numériques

MIC (30 voies) à un Commutateur Téléphonique

Électronique Temporel de 2ème Génération

(MT25 ou E10N1), puis de 3ème Génération (AXE10).

Chaque Commutateur Téléphonique voit les liaisons MIC

provenant des Stations Relais R2000 comme une simple Unité

de Raccordement d'Abonnés Distante.

Chaque relai couvre une zone géographique appelée «

cellule ». C’est pourquoi on parle parfois de réseaux

« cellulaires » .

Lorsqu'un mobile sort d’une cellule, il peut « s'inscrire

» sur la cellule adjacente.

Lors du lancement du Radiocom 2000, la communication était

perdue lorsque le mobile sortait de la cellule d'inscription précédant

l'appel.

L’ajout de la fonction de « handover » permet

de continuer la communication en changeant de zone de couverture.

Cette dernière évolution technique a coûté

le rapatriement de tous les mobiles pour mettre à jour le logiciel

de gestion du mobile !

Mai 1986, le Radiocom 2000 compte 1.800 abonnés en France.

Ce n'est pas vraiement un téléphone

mobile indépendant du réseau commuté, il faudra

attendre un peu.

1987 Iridium, le premier système mondial

de communications personnelles mobiles par satellite, a été

conçu en 1987.

Plus de 1000 ingénieurs, techniciens et mathématiciens,

principalement aux États-Unis mais aussi en Europe et en Asie,

avec beaucoup de compétence et d'énergie, ont élaboré

des conceptions élaborées pour les composants et systèmes

pour les logiciels, les plans de gestion et la logistique au coût

de 3,4 milliards de dollars avant que le système puisse être

mis en service le 1er novembre 1998.

À ce moment-là, malheureusement, il était trop

tard. La pénétration mondiale étonnamment rapide

de la radio cellulaire a rendu le système Iridium superflu.

En 1988, le réseau

Radiocom 2000 compte jusqu’à 60.000 abonnés

et plus de 90 % des appareils sont installés à bord

de véhicules.

Son utilisation est avant tout professionnelle et on est très

loin d’un phénomène de masse. Il y avait 330.000

abonnés quand son abandon au profit

exclusif de la norme GSM sera réalisée en l’an

2000. |

|

sommaire

Historique GSM au niveau international.

Du 24 septembre au 6 décembre 1979, la Commission

Administrative Mondiale des Radiocommunications est réunie

à Genève pour 11 semaines de travaux (WARC'79). Un traité

international de l'UIT est alors signé pour libérer

la bande des 900 MHz en vue d'un futur standard de téléphonie

mobile restant à définir.

Du 14 au 25 juin 1982 la Conférence Européenne

des administrations des Postes et Télécommunications

(CEPT) est réunie en session à Vienne (Autriche) et

crée en cette occasion le Groupe spécial pour système

public de radiocommunications avec les mobiles à 900 MHz ,

soit en abrégé le Groupe spécial mobiles (GSM).

Fin juin 1982, se tient à Londres, à la demande

de la France et de la Grande-Bretagne, la première réunion

européenne visant à définir les bases du radiotéléphone

du futur, exploitant la bande des 900 MHz. de 890 MHz à 915

MHz dans le sens Mobile vers Station Relais, de 935 MHz à 960

MHz dans le sens Station Relais vers Mobile.

En Décembre 1982, le CNET lance le projet MARATHON

(Mobiles ayant Accès au Réseau des Abonnés par

Transmission Hertzienne Opérant en Numérique) chargé

d'établir les spécifications techniques du futur système

GSM. Le Chef de Projet est M. Bernard Ghillebaert. La contribution

de la France, du CNET et la contribution de M. Ghillebaert seront

internationalement reconnues à postériori.

Le 15 juillet 1983, la France (par M. le Ministre des PTT)

et la RFA adoptent le principe d'un système commun de radiotéléphonie

cellulaire à transmission entièrement numérique

dénommé S900.

Le 15 décembre 1983 sont lancées simultanément

en France et en RFA des consultations et des appels d'offres communs

en direction des industriels. Le 26 mars 1984, cinq réponses

sont reçues et soumises aux 2 administrations provenant des

consortiums suivants :

CIT Alcatel, Thomson-CSF, Philips Kommunication Industrie et Siemens,

Matra, Ant Nachrichtentechnik et Robert Bosch, Motorola, SAT, AEG-Telefunken

et S.E. Lorenz, SECRE et Ericsson Radio System AB.

Le 30 octobre 1984, lors du 11ème sommet Franco-Allemand

qui s'est tenu en RFA, les deux pays décident d'une coopération

poussée pour se lancer concrètement dans l'aventure.

Constatant la nécessité de plus de temps pour développer

le système numérique il est décidé de

procéder :

À titre transitoire, à l'ouverture rapide en France

et en RFA de systèmes de radiotéléphone analogique

1G, ce qui donnera le Radiocom 2000.

À titre pérenne, à l'ouverture du système

numérique GSM900 à l'horizon 1988-1989, période

envisagée.

Le 20 juin 1985, il est signé à Nice un accord

entre la Direction Générale des Télécommunications

(France), la Deutsche Bundespost (RFA) et la SIP (Italie) de coopération

technique entre ces trois opérateurs en vue de la création

du système GSM900.

Le 2 juillet 1986, la Grande Bretagne rejoint les signataires de l'accord

du 20 Juin 1985.

En Novembre 1986, le Centre National d’Études des

Télécommunications (CNET) est retenu par le Groupe Spécial

Mobile issu de la Conférence Européenne des Postes et

Télécommunications pour coordonner et mener les premiers

tests techniques qui se déroulent jusqu'en Janvier 1987, dont

le premier bilan est tiré à Paris au cours de la réunion

du 20 janvier 1987 en présence de M. le Directeur Général

des Télécommunications - Marcel Roulet.

Du 16 au 20 février 1987, la Commission Administrative

Mondiale des Radiocommunications (CEPT) est réunie à

Madère (Portugal) et acte en cette occasion le principe de

transmission numérique par répartition dans le temps

(TDMA) entre les Stations fixes et les téléphones mobiles.

Le futur GSM900 sera donc un système 100% numérisé

de bout en bout.

Le 19 mai 1987, la France, la Grande-Bretagne, l'Italie et

la RFA signent officiellement à Bonn, en tant qu’États,

un accord entérinant les normes techniques communes du futur

système numérique de radiocommunications annoncé

pour 1991 (Radiotéléphone de 2ème génération

norme GSM).

Du 9 au 12 juin 1987, la Commission Administrative Mondiale des Radiocommunications

(CEPT) est réunie à Bruxelles (Belgique) et valide les

matériels retenus, parmi ceux utilisés durant les premières

expérimentations.

Le 25 juin 1987, à Bruxelles au Conseil de l'Europe,

adoption des recommandations techniques de base du système

: accès multiple, codage de canal, modulation et codage de

la parole à débit réduit, gammes de fréquences

utilisées (Recommandation 87/372/CEE) ; et précise l'intention

d'une ouverture coordonnée du GSM dans toute l'Europe de l'ouest

à l'horizon 1991. (Recommandation 87/371/CEE)

Le 7 septembre 1987, un accord d'intention ouvert à

tous les exploitants de la CEPT (14 exploitants pour 13 pays) est

signé à Copenhague qui aboutiront à l'ouverture

d'appels d'offres coordonnés dans toute l'Europe de l'ouest

dans le but de construire des réseaux opérationnels.

Le 29 février 1988, des appels d'offres coordonnés

au niveau de l'Europe de l'ouest sont ouverts. Concernant la France,

sont sollicités une vingtaine d'industriels français

et étrangers.

En fin d'année 1988, à

l'issue des appels d'offres concernant la France deux consortiums

sont sélectionnés pour construire chacun un réseau

GSM.

Le premier consortium choisi, dénommé ECR900 regroupe

CIT-Alcatel, Alcatel-Radiotéléphone, l'allemand de l'ouest

AEG et le finlandais Nokia.

Le second consortium est formé par Matra associé avec

Matra-Ericsson-Telecommunication (MET).

Ces deux premiers réseaux "privés"

seront établis en Île-de-France. Chaque réseau

GSM France-Télécom construit aura une capacité

maximale de 10.000 abonnés. Leur mise en service est alors

projetée pour le second semestre 1991.

Le GSM entérine le choix de la transmission

numérique avec multiplexage temporel et fréquentiel;

le type de modulation, le codage de canal et le codage de la parole

sont également choisis et permettent de fixer les bases nécessaires

à une élaboration rapide des spécifications.

Cette même année, les exploitants des réseaux

de 13 pays européens signent un protocole d'accord MoU (Memorandum

of Understanding) pour 1'ouverture commerciale du GSM en 1991.

En février 1988, France Télécoms et les

opérateurs de 10 autres pays européens lancent un appel

d'offres international auprès des industriels pour la réalisation

de réseaux pilotes. En septembre 1988, France Télécoms

choisit 2 consortiums qui comprennent chacun un constructeur français

(Alcatel et Matra).

En Novembre 1990, la société

Matra Communication réalise

sous forme de maquette, les premières communications expérimentales

du monde en norme GSM, sur son site technique de Bois d'Arcy (78).

La structure cible du système cellulaire GSM est déjà

choisie :

Les Stations de Base Radio (BTS),

Les Contrôleurs de Stations de Base (BSC),

Les Commutateurs de Services Mobiles (MSC).

Le GSM Itinéris a été autorisé à

la création en France, par les pouvoirs publics, par un arrêté

du 25 mars 1991.

Ce réseau utilise des fréquences autour de 900 MHz,

pour un débit de 9,6 kbits/s.

Le système GSM est classé dans les systèmes

de téléphonie mobile de 2ème génération

(2G).

À partir de cette date, les expérimentations ont commencé.

Au printemps 1991, le premier Commutateur Service Mobile (MSC) de

France (MASSÉNA 1) conçu et fabriqué par Alcatel-Thomson,

est mis en service dans les sous-sols du Centre Téléphonique

Masséna, à Paris. Il s'agit

d'un MSC expérimental, de structure hybride, notamment construit

autour d'organes fiables et éprouvés tirés de

la technologie des autocommutateurs téléphoniques de

transit MT20 de Thomson et d'autres organes (très instables)

nouvellement conçus par Alcatel. Cette machine, expérimentale,

est réputée instable dès sa mise en service pour

les tests, mais devra toutefois assurer le trafic mobile durant les

premiers trimestres de l'existence du réseau. Elle sera remplacée

dès 1993/1994 par de nouveaux matériels plus stables.

En 1991 , les normes GSM de deuxième génération,

sont basées essentiellement sur le service voix, autrement

dit c'est une époque où un téléphone servait

avant tout à ... téléphoner.

En 1991, sous l'impulsion des britanniques, les spécifications

GSM sont adaptées de façon mineure pour permettre de

développer des systèmes dans la bande des 1800 MHz.

Ces systèmes sont désignés par le terme DCS 1800,

Digital Cellular System, et sont plus ciblés pour des environnements

urbains. Ils correspondent a la transposition de la nonne GSM dans

la bande des 1800 MHz. De manière analogue au GSM 900 MHz,

deux sous bandes (de largeur 75 MHz chacune) sont réservées

dans certains pays pour le DCS 1800.

En septembre 1994, Bouygues Télécoms est sélectionné

p

Le 1er juillet 1991 à 15H00, les premières

communications mobiles GSM expérimentales sont passées

en France dans le réseau public, sur le territoire géographique

de la Direction Régionale de Paris-Sud par M. Marcel Roulet

- Président de France-Télécom et M. Charles Rozmaryn

- Directeur Général de France-Télécom.

(dans les sens émission et réception d'appels ; à

destination et en provenance des réseaux fixe et mobile Radiocom

2000.)

Pour réaliser ces essais, le Commutateur

MT25 Masséna 3 ET2 est alors préparé pour exercer

la fonction de Centre d'Accès au Service (CAS) pour le Réseau

GSM en expérimentation. (Compte-rendu de réunion des

commutants MT20 daté du 23 mai 1991 et Compte-rendu de réunion

MT-RTS de Novembre 1991.) Il s'agit alors de permettre l'accès

de quelques terminaux GSM expérimentaux au reste du Réseau

Téléphonique Commuté via ce Commutateur d'abonnés

et téléphone fixe (RTC) MT25 parisien, sans pour autant

avoir créé d'indicatif GSM spécifique porté

par ce Commutateur. Une sorte d'astuce très provisoire.

Les initiales G.S.M. signifient "Groupe

Spécial Mobile".

Le réseau Itinéris de France-Télécom se

dénomme officiellement GSM F1. Il s'agit d'un réseau

téléphonique mobile entièrement numérique

:

À la fois les signaux de contrôle et de suivi dynamique

de localisation sont numériques,

Les signaux de conversations téléphoniques sont désormais

également numérisés.

Le 14 novembre 1991, en France, à Paris, le premier

indicatif ABPQ du GSM F1 mis en service provisoire pour essais préparatoires

est le suivant : 07.10. Le premier Commutateur téléphonique

ayant porté le premier indicatif AB.PQ de Téléphonie

Mobile à la norme GSM 2G en France (07.10) est le Commutateur

d'abonnés MT25 de Paris-Trudaine 5 ET1, à partir du

14 novembre 1991. Dans les murs du Centre Téléphonique

Trudaine, est également mis en service un Commutateur Service

Mobile (MSC) (NAVARIN 1) réalisé en matériels

conçus par Ericsson.

Le 23 décembre 1991, les 8 premières cellules

GSM sont mises en service expérimental dans Paris intra-muros

et connectées au réseau téléphonique public.

Quelques centaines d'abonnés internes (agents de France Télécom)

sont chargés de tester en service réel le nouveau système.

Le 11 mai 1992, sur Paris et les environs, 2 autres ABPQ du

GSM F1 sont mis en service en vue de l'ouverture commerciale à

venir : il s'agit des 07.01 (Commutateur MT25 - Masséna 3 ET2)

et 07.61 (Commutateur MT25 - Masséna 2 ET1).

Le 11 juin 1992, au cours d'une conférence de presse, France-Télécom

annonce que le GSM Itinéris sera prêt pour une mise en

service à la date prévue depuis 1987. France -Télécom

sera donc le premier opérateur européen de télécommunications

à ouvrir à l'exploitation son réseau de Radiotéléphone

de 2ème génération GSM.

Le 26 juin 1992 à 8H00, l'ouverture technique d'Itinéris

dans tout le réseau téléphonique français

est effective.

Le 1er juillet 1992, l'ouverture commerciale grand public d'Itinéris

est effective (mais la distribution des abonnements demeure tout de

même confidentielle et contingentée les 8 premiers mois.)

À cette date précise, les deux premières grandes

métropoles ouvertes au GSM Itinéris sont Paris et Lyon.

Initialement, l'AB=07 est alors affecté au Téléphone

Mobile de France Télécom Itinéris (GSM F1). Ce

qui donne actuellement le format OZ AB = 06.07.

En France, les 5 premiers indicatifs AB PQ du GSM F1 mis en service

commercial sont les suivants : 07.61 ; 07.20 ; 07.01 ; 07.10 pour

Paris ; 07.30 pour Lyon. (Ordre Télex du 22 juin 1992 rectifié

le 24 juin 1992)

Ce qui donne actuellement le format OZ AB PQ suivant : 06.07.61 ;

06.07.20 ; 06.07.01 ; 06.07.10 pour Paris et 06.07.30 pour Lyon.

Donc, dès la création, le réseau Itinéris

peut recevoir 10.000 abonnés par AB PQ créé,

soit un maximum de 50.000 abonnés.

4 AB PQ FT sont créés sur Paris et 1 AB PQ FT sur Lyon.

Bien d'autres AB PQ seront créés ultérieurement.

1er juillet 1992,

les premiers modèles de Radiotéléphones de 2ème

génération GSM portatifs sont commercialisés

par France Télécom lors de l'ouverture grand public.

Ces premiers modèles ne sont pas encore badgés France

Télécom vue leur récence.

Prix de vente de ces radiotéléphones : 15.000 francs

! De gauche à droite :

modèle 1 : Siemens (serait le S1).

modèle 2 : Motorola International 3200.

modèle 3 : Alcatel 9109HA.

modèle 4 : Ericsson Hot line Digital GH172.

modèle 5 : Nokia 1011.

modèle 6 : Philips PR810.

modèle 7 : Ericsson Hot line GH197.

modèle 1 : Matra .......

modèle 2 : Alcatel 9109HA.

modèle 3 : Orbitel

Les premiers modèles de Radiotéléphones GSM portatifs

commercialisés par France Télécom.

Un cas particulier en France

|

De son côté, France

Télécom ne compte pas rater son virage numérique,

lance le Bi-Bop en 1993. à Strasbourg en

1991 en expérimentation. Bi Bop est basée sur la

Norme CT2, à contrepied de la tendance du

moment, puisqu’il ne se base pas sur la norme GSM

Son principal point fort : il est quatre fois moins cher que la

téléphonie mobile d'alors.

Mais il ne parvient pas à s’imposer et sera arrêté

en 1997. |

A leur apogée en août 1994, ces

deux réseaux analogiques français totalisaient 460 000

abonnes, soit un taux de pénétration de 0,83 %. Ce taux

était tout à fait modeste en comparaison des autres

pays européens (8 % dans les pays nordiques).

sommaire

En France, lors des débuts du GSM, les ingénieurs retiennent

une Structure-Réseau tout à fait unique dans le monde.

Tout d'abord, tout appel téléphonique

GSM emprunte, comme partout dans le monde, le chemin architectural

suivant :

Les Stations de Base Radio (BTS),

Les Contrôleurs de Stations de Base (BSC),

Les Commutateurs de Services Mobiles (MSC).

Puis, pour être acheminé à

travers la France, la logique eût voulu, comme il le sera décidé

partout ailleurs dans le monde, d'emprunter directement les autocommutateurs

de transit téléphonique inter-urbains, c'est à

dire à l'époque les Commutateurs MT20, en reliant directement,

par des faisceaux de Jonctions Numériques MIC chaque MSC à

au moins un autocommutateur MT20 de sa zone géographique de

rattachement.

Mais chez nous, il a été décidé

d'une architecture différente. En effet, les Ingénieurs

des Télécommunications ne croyaient pas, en 1991, à

l'explosion du trafic et à la demande que connaîtra la

téléphonie mobile numérique GSM.

Aussi, au lieu de connecter les MSC directement

aux autocommutateurs MT20 de transit interurbain, il est alors décidé,

en France, de connecter les premiers MSC mis en service en France

(essentiellement en Île-de-France et en région Lyonnaise)

aux autocommutateurs d'abonnés MT25 de leur zone géographique

de voisinage direct.

Ainsi, particularité française,

les premiers indicatifs du téléphone mobile GSM ne seront

pas créés et portés directement par les autocommutateurs

de transit interurbain MT20, mais par des autocommutateurs d'abonnés

urbains MT25 !

Cette structure a convenablement fonctionné

durant la première année de mise en commercialisation

du téléphone mobile GSM. Mais dès 1993, l'architecture

du réseau atteint rapidement la limite et sature, devant l'accroissement

du parc de lignes GSM et du trafic qui en a découlé.

Aussi, seuls les premiers indicatifs créés

à partir du 14 novembre 1991 seront bel et bien portés

par des autocommutateurs d'abonnés MT25, par lesquels les appels

téléphoniques GSM transiteront dans le réseau

téléphonique interurbain, et ce jusqu'aux indicatifs

créés le 22 octobre 1993.

À partir du 6 décembre 1993, avec

la mise en service du MSC CHOISY 1 (TW13), France-Télécom

en profite pour changer la Structure-Réseau : les nouveaux

indicatifs créés seront désormais portés

directement par les autocommutateurs de transit national MT20 - les

MSC seront donc, à partir de cette date, directement connectés

aux autocommutateurs MT20 de transit interurbain de leur zone géographique

de rattachement.

Les tous premiers indicatifs créés

dans l'ancienne architecture, portés par les autocommutateurs

d'abonnés MT25 seront migrés vers les MT20 dans l'année

qui suit, et ainsi, la France normalisera-t-elle, en 1994, l'architecture

du GSM sur le modèle retenu partout ailleurs sur la planète.

Le 11 décembre 1991, en France, à Paris,

les 2 premiers indicatifs ABPQ du GSM F1 (re)mis en service pour essais

préparatoires sont les suivants : 07.10 (Trudaine 5 ET1 (AE16))

et 07.20

Même si la norme GSM est la norme la plus

répandue dans le monde, l’évolution des télécommunications

n’a pas suivi le même chemin sur tous les continents. Aux

Etats-Unis, une norme unique a finalement débouché sur

trois normes distinctes, et au Japon, l’évolution de la

norme propriétaire de NTT DoCoMo a donné naissance à

la norme J-TACS. Pour plus de services, l’évolution du

GSM est nécessaire qui donne naissance au GPRS (General Packet

Radio Service). Le GPRS qualifié souvent de 2,5G et dérivé

du GSM a permit l’évolution de la téléphonie

mobile vers la transmission par paquets. Cette méthode est

plus adaptée à la transmission des données à

un débit plus élevé. L’architecture générale

d’un réseau GPRS reprend, avec quelques modifications,

l’architecture du sous-système radio du GSM, mais impose

la création d’un sous-système réseau spécifique.

Pour encore plus de débit de performance, on a pensé

à utiliser en mieux les performances radio en introduisant

la 8PSK (Eight Phase Shift Keying). Donc, le EDGE (Enhanced Data Rate

for GSM Evolution) qualifié souvent de 2,75G est une évolution

du GPRS. L’architecture générale d’un réseau

EDGE est identique à celle d’un réseau GPRS, seules

quelques modifications sont à réaliser concernant le

sous-système radio. La particularité de EDGE réside

dans l’adaptation du schéma de modulation, en fonction

de la qualité de la liaison.

sommaire

Les réseaux de première génération

possédaient des cellules de grande taille (50 [km] de rayon)

au centre desquelles se situait une station de base (antenne d’émission).

Au tout début, ce système allouait une bande de fréquences

de manière statique à chaque utilisateur qui se trouvait

dans la cellule qu’il en ait besoin ou non. Ce système

ne permettait donc de fournir un service qu’à un nombre

d’utilisateurs égal au nombre de bandes de fréquences

disponibles .

Le facteur déterminant fut sans doute la cristallisation

autour de la norme GSM issue d’un effort soutenu

de standardisation mené à l’ETSI (Organe

européen de normalisation en télécommunications,

créé à l’initiative du Conseil des ministres).

Normalisation par l’ETSI. European

Telecommunications Standards Institue

La condition nécessaire pour offrir un service de téléphonie

mobile sur toute l'Europe est de disposer d'une bande de fréquence

commune sur l'ensemble du territoire européen.

En 1979, un accord a été conclu au sein du WARC (World

Administrative Radio Conférence), dépendant de l'UIT

(Union Internationale des Télécommunications), pour

ouvrir la bande des 900 MHz aux services mobiles.

En 1982, la CEPT (Conférence Européenne des Postes et

Télécommunications) alloue deux sous bandes précises

de 25 MHz chacune :

- Une sous bande de 890 a 915 MHz pour les transmissions des terminaux

vers les réseaux (sens montant)

- Une sous bande de 915 a 930 MHz pour les transmissions dans le sens

inverse (sens descendant)

et crée un groupe d'étude, le Groupe Special Mobile.

L'acronyme GSM sera réinterprète plus tard (1990) pour

spécifier un système cellulaire européen.

En France, ce groupe d'étude est présent au CNET et

lance le projet MARATHON : Mobiles ayant Accès au Réseau

des Abonnes par Transmission Hertzienne Opérant en NUMERIQUE.

La France s'oriente donc dès le départ pour un système

numérique alors que le choix n'est toujours pas détermine

au niveau européen.

Dès

l’apparition de la norme GSM...Alcatel entreprit d’abord

en consortium avec AEG et Nokia, puis seul, un vaste programme de

développement, qui portera ses fruits en premier dans les installations

fixes et plus tard dans les téléphones portables le

segment des installations fixes comprenait deux parts : la partie

radio... [et] la partie commutation qui assure l’interface avec

le réseau fixe pour l’acheminement des communications

ainsi que la gestion des abonnés mobiles» .

- D’un côté Nokia s’implique très fortement

sur les terminaux du GSM. Il devient ainsi le premier fabricant mondial

de terminaux mobiles, mais s’intéresse aussi aux infrastructures

de réseaux, où il obtient en 2000 une part du marché

mondial d’environ 11%.

- De l’autre côté Alcatel suit aussi la voie de

s’investir fortement dans la fabrication de terminaux mobiles

et assure également le développement d’équipements

d’infrastructures, sans investissements importants, en adaptant

les commutateurs MT, puis E10.

Cette adaptation, aux réseaux mobiles des deux premières

générations du GSM, est assez aisée, car le service

à assurer reste un service téléphonique. Ainsi

dès la fin 1991 Alcatel commercialise des commutateurs E10

OCB283 pour les réseaux GSM.

Fin 1991, ce

produit sera aussi expérimenté avec succès à

Concarneau comme élément de commutation du

réseau mobile.

Il

faut attendre 1991 pour que la première

communication expérimentale par GSM ait lieu avec par Alcatel.

Le 25 mars 1991 en France, un arrêté ministériel

donne l'autorisation au deux opérateurs des réseaux

analogiques, France Télécoms et SFR, de déployer

un réseau GSM. Les contraintes sont les suivantes :

- Ouverture commerciale du service en 1992

- 70 % de la population couverte en 1995 (soit environ 45 % du territoire)

- 85 % de la population couverte en 1997 (soit environ 60 % du territoire)

et elles furent respectées par les deux opérateurs (ouverture

commerciale annoncée en juillet 1992). Les premiers réseaux

pilotes ouvrent à la fin de l’année 1991.

Le GSM Itinéris a été autorisé à

la création en France, par les pouvoirs publics, par un arrêté

du 25 mars 1991 .

1991 le premier Commutateur Service Mobile (MSC) expérimental

de France (MASSÉN) conçu et fabriqué par Alcatel-Thomson,

est mis en service au Centre Téléphonique Masséna,

à Paris.

Puis, pour être acheminé à travers la France,

après les expérimentations, pour l'ouverture en 1992,

il sera décidé comme partout ailleurs dans le monde,

d'emprunter directement les autocommutateurs de transit téléphonique

inter-urbains, (à l'époque les Commutateurs MT20) ,

en reliant directement, par des faisceaux de Jonctions Numériques

MIC chaque MSC à au moins un autocommutateur MT20 de sa zone

géographique de rattachement.

our déployer un réseau DCS 1800 sur les grandes villes

de France avec l'obligation de couvrir 15 % de la population française

dans les 18 mois.

Des 1992, des réseaux ouvrent dans toute

l'Europe avec la référence au sigle GSM qui perd

alors sa signification française pour l'appellation nettement

plus évocatrice de "Global System for Mobile communications".

Il à fallu attendre les années 90-95 pour que le téléphone

mobile soit assez petit et bon marché pour intérésser

le grand public.

A partir de ce moment, le portable s'est très rapidement popularisé

à l'échelle mondiale jusqu'à devenir le moyen

de communication le plus utilisé de nos jours. Fin 1992 Itinéris

compte 1.300 abonnés en France, 1.000.000 abonnés en

1996, 7.500.000 en 1999 ...

Le 1er septembre 1992, ouverture du service

Télétel 3615 ITINERIS qui informe sur les services proposés,

l'état de l'extension de la couverture radio, la carte à

puce Itinéris que l'on introduit dans le téléphone

portable, la tarification, les modèles de terminaux GSM proposés

à la vente ainsi que les adresses des points de vente.

Au 31 décembre 1992, le service GSM Itinéris compte

1.300 abonnés en France.

Le 21 février 1993, la 3ème zone

de France ouverte au GSM après Paris et Lyon, par France Télécom

sont les villes de Nice et Cannes (Alpes-Maritimes).

Au 28 février 1993, le service GSM Itinéris compte

4.000 abonnés en France.

Les premiers terminaux commercialisés (téléphones

portables GSM) ne pèsent plus que 300 grammes, ce qui constitue

un net progrès comparé aux terminaux Radiocom 2000 pesant

plusieurs kilogrammes.

Au 31 Mars 1993, le service GSM Itinéris compte 25.000 abonnés

en France.

Le 6 avril 1993, l'ouverture commerciale grand public d'Itinéris

est effective dans la zone de Marseille (4ème zone ouverte

au GSM). MM. Marcel Roulet (Président de France Télécom)

et Michel Bertinetto (Directeur de France Télécom Mobiles)

sont présents à Marseille, en cette occasion.

Le 14 avril 1993, l'ouverture commerciale grand public d'Itinéris

est effective dans la zone de Nice (ouverture totale de la 3ème

zone ouverte partiellement depuis le 21 février 1993). MM.

Charles Rozmaryn (Directeur Général de France Télécom)

et Michel Bertinetto (Directeur de France Télécom Mobiles)

sont présents à Nice, en cette occasion.

Le 15 avril 1993, la commercialisation des abonnements est

confiée directement aux Agences Commerciales France Télécom

des zones déjà couvertes. Ainsi, à partir de

cette date, la commercialisation de masse des abonnements peut-elle

vraiment commencer. (À Paris, les Agences Commerciales France

Télécom Paris Luxembourg et Paris Saint-Lazare avaient

commencé la vente d'abonnements au GSM Itinéris à

partir du 18 janvier 1993 à titre expérimental.)

Le 19 mai 1993, l'ouverture commerciale grand public d'Itinéris

est effective dans la zone de l'Est de la France (Alsace/Moselle/Meurthe-et-Moselle/Vosges).

(5ème zone ouverte au GSM).

En Juillet 1993 est commercialisé le

1er Radiotéléphone de voiture à la norme GSM,

le modèle Lisa 9020. Il est fabriqué par Motorola. Prix

de vente : 10.000 francs !

En 1993, France Télécom, qui distribue déjà

en son nom propre dans son réseau d'Agences France Télécom

les abonnements GSM Itinéris, crée Callway, une filiale

de Société de Commercialisation de Services, chargée

de la distribution par vente indirecte. Utile les premières

années pour booster la pénétration du marché,

la filiale sera dissoute 5 ans plus tard.

Au 30 août 1993, le service GSM

Itinéris compte 25.000 abonnés en France.

Le 5 octobre 1993, l'ouverture commerciale grand public d'Itinéris

est effective dans la zone de Nantes.

Le 22 octobre 1993 correspond, pour le GSM F1 Itinéris, aux

dernières mises en service des AB.PQ Itinéris directement

créés et portés par des Commutateurs MT25 (Il

s'agit des dates pour l'Île-de-France, étant la région

la plus en avance de France). 14 indicatifs ABPQ GSM F1 Itinéris

seront ainsi créés en Île-de-France sur ce modèle

d'architecture transitoire du début du GSM en France.

Le 6 décembre 1993 correspond, pour le GSM F1 Itinéris,

aux premières mises en service des AB.PQ Itinéris portés

désormais par des Commutateurs de transit interurbain MT20.

À cette date, en Île-de-France, un 3ème Commutateur

Service Mobile MSC est mis en service CHOISY MSC et vient s'ajouter

aux deux Commutateurs Service Mobile MSC expérimentaux : MASSÉNA

MSC1 (ALCATEL), NAVARIN MSC1 (ERICSSON). L'architecture définitive

du GSM commence son existence.

Au 31 décembre 1993, le service GSM Itinéris

compte 78.685 abonnés en France.

En Février 1994, le service GSM Itinéris compte plus

de 100.000 abonnés en France, puis 140.000 abonnés en

Mai 1994, puis 200.000 abonnés en Juin 94, 250.000 abonnés

en Août 1994, puis 300.000 abonnés en Octobre 1994, puis

369.174 abonnés au 31 décembre 1994 (à

comparer au système Radiocom 2000). La croissance exponentielle

est alors une réalité.

Le 5 décembre 1994, chez France-Télécom, la Messagerie

Vocale GSM Itinéris est mise en service, assurant "une

disponibilité totale de la ligne", pour ne perdre aucun

appel en cas d'occupation de la ligne, ou d'absence de couverture.

En fin d'année 1994, chez France-Télécom, le

GSM Itinéris remplace le service de Radiotéléphone

Fluvial VHF qui est mis définitivement hors service à

cette date.

En Mars 1995, le service GSM Itinéris compte 400.000

abonnés en France.

Le 29 mai 1995, ouverture du préfixe OZ.AB = 06.08 attribué

au GSM F1 - Itinéris. Celui-ci vient doubler la capacité

de numéros de portables disponibles de l'opérateur.

Le 14 juin 1995 le service GSM Itinéris dépasse 500.000

d'abonnés, et l'événement est fêté

ce jour-là sur 11 sites différents en France. soirée

animée par William Leymergie de l'Aquaboulevard de Paris.

Au 31 décembre 1995, le service GSM Itinéris dépasse

700.000 abonnés.

Au 30 avril 1996, le service GSM Itinéris dépasse 835.000

abonnés.

En Septembre 1996, le service GSM Itinéris dépasse

1.000.000 d'abonnés. La progression exponentielle se

poursuit. Au 31 octobre 1996, 1.150.000 abonnés.

Le 17 octobre 1996, veille du passage à la nouvelle numérotation

téléphonique à 10 chiffres, les tranches de numéros

de téléphones ouvertes au GSM Itinéris sont :

AB.P = 04.0 suivi de 5 chiffres (soit une capacité théorique

maximale de 100.000 abonnés - nota : pas de date retrouvée

sur la mise en service partielle de l'AB = 04...)

AB.P = 04.1 suivi de 5 chiffres (soit une capacité théorique

maximale de 100.000 abonnés)

AB = 07 suivi de 6 chiffres (soit une capacité théorique

maximale d'1 million d'abonnés)

AB = 08 suivi de 6 chiffres (soit une capacité théorique

maximale d'1 million d'abonnés)

Soit une capacité théorique totale maximale de 2,2 millions

d'abonnés au GSM Itinéris à cette date.

Le 18 octobre 1996 à 23H00, la numérotation téléphonique

du GSM Itinéris bascule à 10 chiffres :

AB.P = 04.0 devient OZ.AB.P = 06.04.0

AB.P = 04.1 devient OZ.AB.P = 06.04.1

AB = 07 devient OZ.AB = 06.07

AB = 08 devient OZ.AB = 06.08

Au 31 décembre 1997, le service GSM Itinéris dépasse

3.000.000 d'abonnés.

Au 16 juillet 1998, le service GSM Itinéris dépasse

4.000.000 d'abonnés. La progression exponentielle prend encore

de l'ampleur.

Au 31 décembre 1998, le service GSM Itinéris atteint

5.557.000 abonnés.

Le 12 juillet 1999, le service GSM Itinéris atteint 7.000.000

d'abonnés

Au 31 août 1999, le service GSM Itinéris dépasse

7.500.000 abonnés. La progression exponentielle se poursuit.

Au 31 décembre 1999, le service GSM Itinéris dépasse

10 millions d'abonnés.

sommaire

Le 21ème siècle commence par l’apparition

de la troisième génération de la téléphonie

mobile.

L’UMTS (Universal Mobile Telecommunications System) est l’une

des trois normes de mobiles de 3ème génération

(3G) qui s’inscrit dans un contexte mondial d’interopérabilité.

Ce standard permettra à la fois la téléphonie

mobile et le transport de données (images vidéo en direct,

visioconférence mobile, etc.) avec un débit supérieur

aux technologies précédentes. La technique d’accès

multiples utilisée est le W-CDMA (Wide band Code Division Multiple

Access). Le nombre des services augmente et demandent de plus en plus

de débit, et l’UMTS doit évoluer vers d’autres

technologies. Le HSDPA (High Speed Downlink Packet Access) appelé

3,5G ou encore 3G+ (dénomination commerciale) est un protocole

qui offre des performances dix fois supérieures à la

3G (UMTS R'99) dont il est une évolution logicielle. Cette

évolution permet d'approcher les performances des réseaux

DSL (Digital Subscriber Line). Comme L’UMTS, cette technologie

est basée sur la W-CDMA. En plus de l’UMTS, on a rajouté

trois nouveaux canaux. Le HSUPA (High Speed Uplink Packet Access)

est une mise à jour des réseaux W-CDMA/UMTS/HSDPA. Il

apporte des améliorations de type HSDPA au flux ascendant des

connexions et permet ainsi d’obtenir des débits de chargement

(upload) pouvant atteindre les 5,8 Mbps. Le HSUPA est considéré

comme le successeur du HSDPA qui permet d’obtenir des débits

très élevés mais uniquement sur le flux descendant

(download). Le HSPA (High speed packet access), meilleur atout des

deux solutions précédentes en occurrence le HSDPA et

le HSUPA , fournira ainsi aux utilisateurs un débit symétrique.

Le HSOPA (High Speed OFDM Packet Access) représente l’évolution

du couple HSDPA/HSUPA offrant ainsi un débit théorique

de 100 Mbit/s en flux descendant et 50 Mbit/s en flux montant. Le

nombre d'utilisateurs par fréquence devrait également

être bien supérieure et dépasser les 100 (40 en

HSDPA et 9 en UMTS).

La quatrième génération

qui suit, avec le LTE (Long Term Evolution) et le WIMAX (Worldwide

Interoperability for Microwave Access) qui sont les normes des réseaux

mobilex de quatrième génération (4G).

2020 La cinquième génération aujourd'hui est

entrée progressivement en service offrant de nombreux services

et augmente considérablement les débits.

Le monde de la téléphonie et des réseaux

est aujourd’hui dynamique et n’arrête pas d’innover.

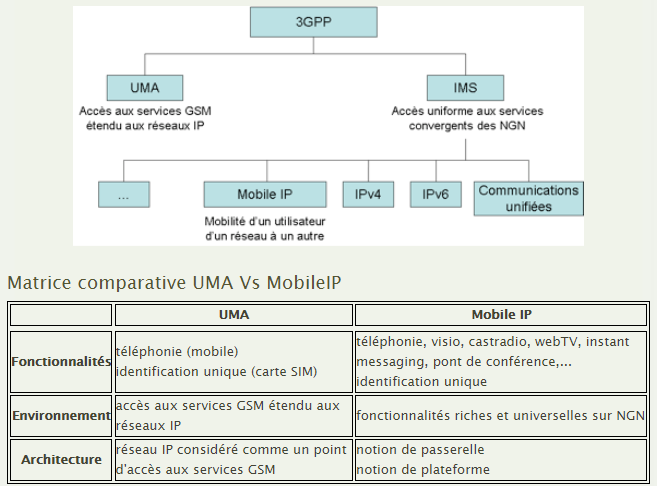

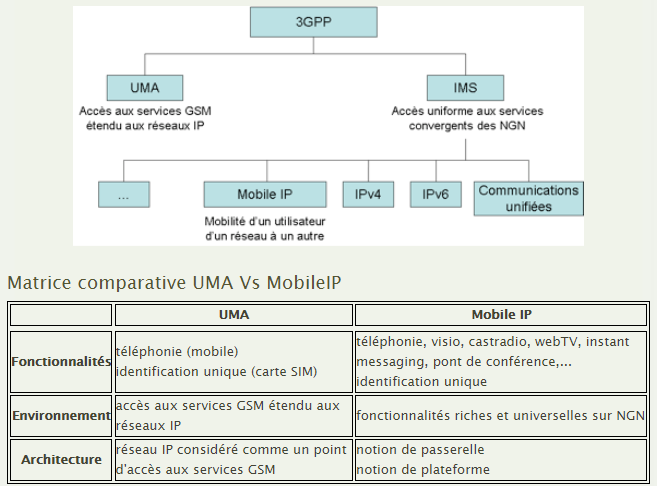

Dans les années 2000, la convergence des réseaux fixe

et mobile ouvre des nouvelles portes au futur des télécommunications

avec l’apparition de l’UMA (Unlicensed Mobile Access)

et l’IMS (IP Multimedia Subsystem).

Mais UMA a été un échec commercial faute d'adhésion

du public et des fabricants de terminaux mobiles. Alors il a eu un

successeur au milieu des années 2010 avec la VoWiFi

(Voice over WiFi) qui est désormais depuis 2020 disponible

sur la plupart des terminaux moyen/haut de gamme et chez presque tous

les opérateurs.

Pour accéder à Internet, l’appareil le plus utilisé

n’est plus l’ordinateur mais bien le smartphone, devenu

indispensable au quotidien de nombreux Français. Avec 79

millions d’abonnements mobiles pour 67 millions d’habitants,

la France a une télédensité mobile, c’est-à-dire

un nombre de forfaits par rapport au nombre d’habitants, supérieure

à 100 %, comme dans de nombreux pays et territoires

Le réseau 2G en France ouvre commercialement

le 29 mai 1996.

En 1995, la phase 2 des recommandations GSM est entièrement

publiée par l'ETSI (European Telecommunications Standards

Institue); elle unifie les systèmes GSM à 900 MHz et

DCS 1800.

En mai 1996, la phase 2+ prévoit des terminaux bimode permettant

l'interfonctionnement total GSM 900 - DCS 1800. Elle envisage, entre

autres, des nouveaux services supplémentaires comme l'identification

d'appels malveillants et des possibilités d'appels de groupe.

Tel quel, le réseau GSM est adéquat

pour les communications téléphoniques de parole.

En effet, il s’agit principalement d’un réseau commuté,

à l’instar des lignes “fixes” et constitués

de circuits, c’est-à-dire de ressources allouées

pour la totalité de la durée de la conversation. Rien

ne fut mis en place pour les services de transmission de données.

Schéma général des de la téléphonie

avant l'arrivée d'Internet. La voix des téléphones

fixes et mobiles est commutée par les centres de commutations

du réseau national et les centres du réseau international

mondial los s'une communication internationale.

sommaire

En pratique :

La première amélioration consista à allouer

un canal à un utilisateur uniquement à partir du moment

où celui-ci en avait besoin permettant ainsi d’augmenter

“statistiquement” le nombre d’abonnés, étant

entendu que tout le monde ne téléphone pas en même

temps.

Mais ce système nécessitait toujours des stations mobiles

de puissance d’émission importante (8 [W ]) et donc des

appareils mobiles de taille et de poids conséquents. De plus,

afin d’éviter les interférences, deux cellules

adjacentes ne peuvent pas utiliser les mêmes fréquences.

Cette organisation du réseau utilise donc le spectre fréquentiel

d’une manière sous-optimale.

C’est pour résoudre ces différents problèmes

qu’est apparu le concept de cellule.

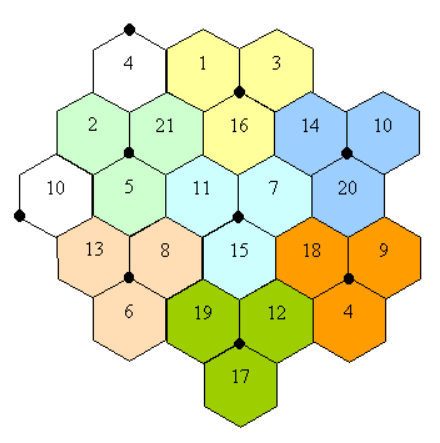

Le principe de ce système est de diviser le territoire en de

petites zones, appelées cellules, et de partager les fréquences

radio entre celles-ci.

Ainsi, chaque cellule est constituée d’une station de

base (reliée au Réseau Téléphonique Commuté,

RTC) à laquelle on associe un certain nombre de canaux de fréquences

à bande étroite, sommairement nommés fréquences.

Comme précédemment, ces fréquences ne peuvent

pas être utilisées dans les cellules adjacentes afin

d’éviter les interférences4. Ainsi, on définit

des motifs, aussi appelés clusters, constitués de plusieurs

cellules, dans lesquels chaque fréquence est utilisée

une seule fois.

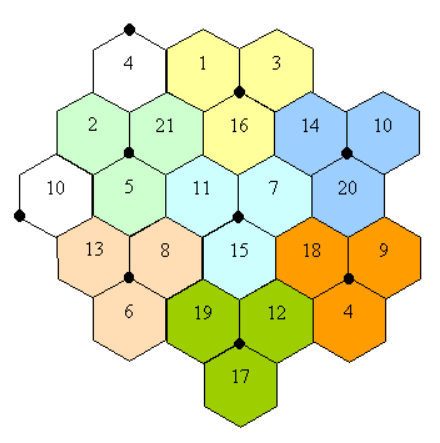

cellules cellules

Figure représentant un motif élémentaire (à

gauche) et un ensemble de motifs dans un réseau (à droite)

Graphiquement, on représente une cellule par

un hexagone car cette forme approche celle d’un cercle. Cependant,

en fonction de la nature du terrain et des constructions, les cellules

n’ont pas une forme circulaire. De plus, afin de permettre à

un utilisateur passant d’une cellule à une autre de garder

sa communication, il est nécessaire que les zones de couverture

se recouvrent de 10 à 15%, ce qui renforce la contrainte de

ne pas avoir une même bande de fréquences dans deux cellules

voisines.

Pour éviter les interférences à plus grande distance

entre cellules utilisant les mêmes fréquences, il est

également possible d’asservir la puissance d’émission

de la station de base en fonction de la distance qui la sépare

de l’utilisateur. Le même processus du contrôle de

la puissance d’émission est également appliqué

en sens inverse. En effet, pour diminuer la consommation d’énergie

des mobiles et ainsi augmenter leur autonomie, leur puissance d’émission

est calculée en fonction de leur distance à la station

de base. Grâce à des mesures permanentes entre un téléphone

mobile et une station de base, les puissances d’émission

sont régulées en permanence pour garantir une qualité

adéquate pour une puissance minimale.

En résumé, une cellule se caractérise :

– par sa puissance d’émission nominale ce qui se

traduit par une zone de couverture à l’intérieur

de laquelle le niveau du champ électrique est supérieur

à un seuil déterminé,

– par la fréquence de porteuse utilisée pour l’émission

radio-électrique et

– par le réseau auquel elle est interconnectée.

Il faut noter que la taille des cellules n’est pas la même

sur tout le territoire. En effet, celle-ci dépend :

– du nombre d’utilisateurs potentiels dans la zone,

– de la configuration du terrain (relief géographique,

présence d’immeubles, . . .),

– de la nature des constructions (maisons, buildings, immeubles

en béton, . . .) et

– de la localisation (rurale, suburbaine ou urbaine) et donc

de la densité des constructions.

Ainsi, dans une zone rurale où le nombre d’abonnés

est faible et le terrain relativement plat, les cellules seront plus

grandes qu’en ville où le nombre d’utilisateurs est

très important sur une petite zone et où l’atténuation

due aux bâtiments est forte. Un opérateur devra donc

tenir compte des contraintes du relief topographique et des contraintes

urbanistiques pour dimensionner les cellules de son réseau.

On distingue pour cela quatre services principaux :

1. Le service “Outdoor” qui indique les conditions nécessaires

pour le bon déroulement d’une communication en extérieur.

2. Le service “Incar” qui tient compte des utilisateurs

se trouvant dans une voiture. On ajoute typiquement une marge supplémentaire

de 6 décibel Watt, notée 6 [dB], dans le bilan de puissance

pour en tenir compte.

3. Le service “Indoor” qui permet le bon déroulement

des communications à l’intérieur des bâtiments.

Cette catégorie de service se subdivise à son tour en

deux :

(a) le “Soft Indoor” lorsque l’utilisateur se trouve

juste derrière la façade d’un bâtiment et

(b) le “Deep Indoor” lorsqu’il se trouve plus à

l’intérieur.

Typiquement, on considère que, lors de l’établissement

du bilan de puissance, c’est-à-dire de l’analyse

du rapport de la puissance émise à la puissance reçue

au droit du récepteur, il faut tenir compte de 10 [dB] d’atténuation

supplémentaire pour le Soft Indoor et de 20 [dB] pour Deep

Indoor à 900 [M Hz]. Quand on sait que 10 [dB] représente

un facteur de 10 en puissance, on comprend qu’il est crucial

pour un opérateur de dimensionner au mieux son réseau,

quitte à effectuer des mesures sur le terrain.

| Par rapport au système de première

génération, les cellules étant de taille

plus petite, la puissance d’émission est plus faible

et le nombre d’utilisateurs peut être augmenté

pour une même zone géographique. C’est grâce

au principe de réutilisation des fréquences qu’un

opérateur peut augmenter la capacité de son réseau.

En effet, il lui suffit de découper une cellule en plusieurs

cellules plus petites et de gérer son plan de fréquences

pour éviter toute interférence. Il y a ainsi toute

une nomenclature spécifique pour classer les cellules en

fonction de leur taille (macro, micro, pico, etc) |

Estimation du rapport de puissance porteuse à

bruit

Étant donné que, dans un réseau, une même

fréquence est réutilisée plusieurs fois, il est

nécessaire d’évaluer la distance minimum qui doit

séparer deux cellules utilisant la même fréquence

pour qu’aucun phénomène perturbateur n’intervienne.

En calculant le rapport entre la puissance de la porteuse et celle

du bruit, il est possible d’estimer cette distance.

Pratiquement, dans une cellule, un mobile reçoit à la

fois le message utile (dont la puissance vaut C) qui lui est destiné

et un certain nombre de signaux perturbateurs. La connaissance du

rapport entre ces puissances, nous permettra de connaître la

qualité de la communication.

Pour commencer, il est nécessaire d’identifier les différents

signaux perturbateurs.

On peut les subdiviser en deux classes :

1. Les interférences de puissance totale I qui sont dues aux

signaux émis par les autres stations. On peut distinguer :

(a) Les interférences co-canal qui sont dues aux signaux émis

par les autres stations de base utilisant la même fréquence.

(b) Les interférences de canaux adjacents dues aux signaux

émis par les stations de base utilisant des fréquences

voisines.

2. Le bruit, de puissance N , provenant principalement du bruit de

fond du récepteur.

Dès lors, c’est le rapport C / N + I qui permet d’évaluer

la qualité de la communication ainsi que la distance de réutilisation

des fréquences .

sommaire

Synthèse des principales caractéristiques

du GSM

La norme GSM prévoit que la téléphonie

mobile par GSM occupe deux bandes de fréquences aux alentours

des 900 [M Hz] :

1. la bande de fréquence 890 - 915 [M Hz] pour les communications

montantes (du mobile vers la station de base) et

2. la bande de fréquence 935 - 960 [M Hz] pour les communications

descendantes (de la station de base vers le mobile).

Comme chaque canal fréquentiel utilisé pour une communication

a une largeur de bande de 200 [kHz], cela laisse la place pour 124

canaux fréquentiels à répartir entre les différents

opérateurs.

Mais, le nombre d’utilisateurs augmentant, il s’est avéré

nécessaire d’attribuer une bande supplémentaire

aux alentours des 1800 [M Hz].

On a donc porté la technologie GSM 900 [M Hz] vers une bande

ouverte à plus haute fréquence. C’est le système

DCS-1800 (Digital Communication System) dont les caractéristiques

sont quasi identiques au GSM en termes de protocoles et de service.

Les communications montantes se faisant alors entre 1710 et 1785 [M

Hz] et les communications descendantes entre 1805 et 1880 [M Hz].

Connaissant les différents canaux disponibles, il est alors

possible d’effectuer un multiplexage fréquentiel, appelé

Frequency Division Multiple Access (FDMA), en attribuant un certain

nombre de fréquences porteuses par station de base. Un opérateur

ne dédie pas pour autant une bande de fréquences par

utilisateur, car cela conduirait à un gaspillage de ressources

radio étant donné qu’un utilisateur émet

par intermittence. De plus, avec un tel système, si une source

parasite émet un bruit à une fréquence bien déterminée,

le signal qui se trouve dans la bande de fréquence contenant

le parasite sera perturbé.

Pour résoudre ces problèmes, on combine le multiplexage

en fréquence à un multiplexage temporel (appelé

Time Division Multiple Access ou TDMA) consistant à diviser

chaque canal de communication en trames de 8 intervalles de temps

(dans le cas du GSM).

Pour être complet, signalons qu’il existe encore une autre

technique de multiplexage appelé Code Division Multiple Access

(CDMA), utilisée dans la norme américaine IS-95 ou promue

pour l’UMTS.

Ainsi, avec le TDMA, il est par exemple possible de faire parler huit

utilisateurs l’un après l’autre dans le même

canal.

On multiplie donc le nombre de canaux disponibles par unité

de temps par huit.

Tous les terminaux mobiles fabriqués actuellement sont compatibles

avec les 2 normes ; ces terminaux sont appelés bi-bandes ou

dual-band. Sur le territoire des États-Unis, aucune des bandes

de fréquences pré-citées n’étaient

encore disponibles.

C’est pourquoi le réseau à technologie GSM américain

utilise des bandes autour des 1900 [M Hz].

Des terminaux capables d’opérer dans les trois bandes

sont appelés tri-bandes

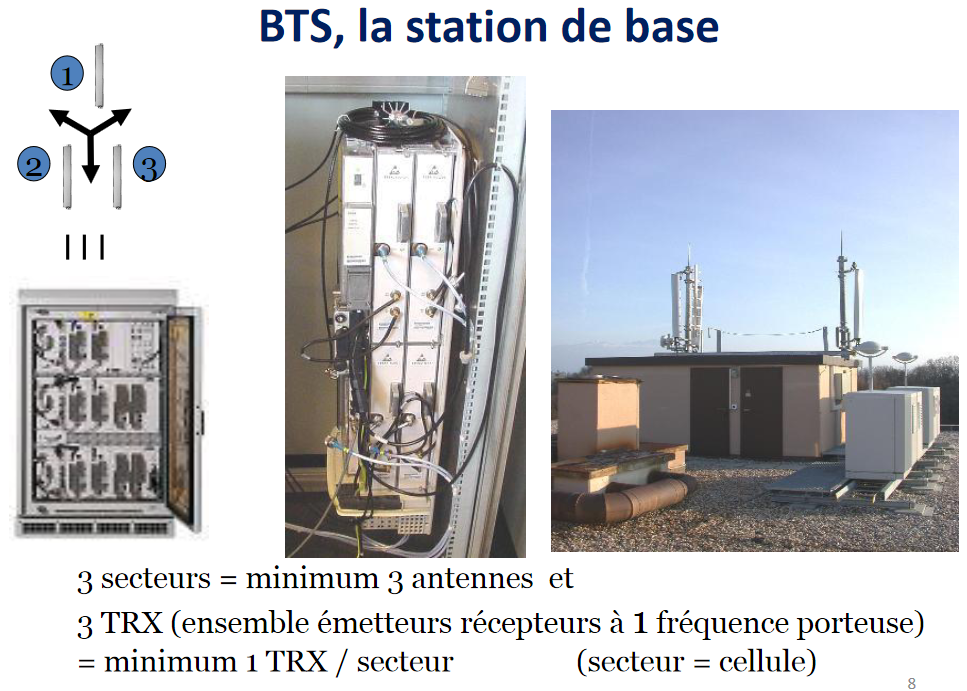

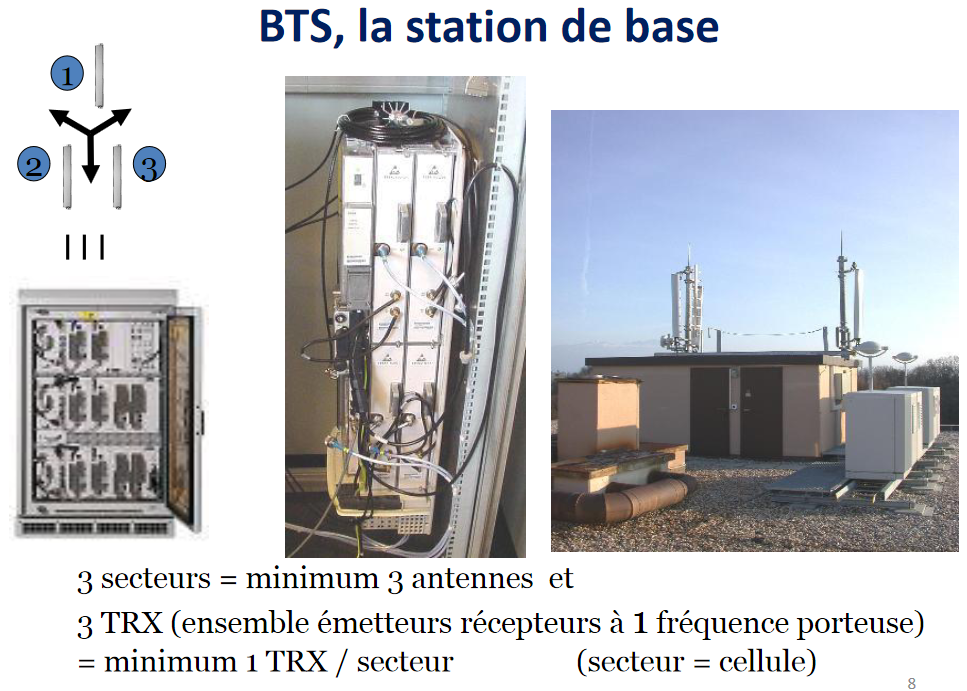

Les réseaux de téléphonie mobile sont basés

sur des cellules au centre desquelles est située la station

de base (BTS en anglais).

Il existe d’autres normes 2G à travers le monde, mais

le GSM européen est celui qui connait le plus grand

succès.

Il y a plusieurs raisons à ce succès. Tout d’abord,

il s’agit d’une norme européenne qui permet d’utiliser

son téléphone dans tous les pays ayant adopté

cette norme. Sur le plan technique, le réseau GSM est idéal

pour les communications de type « voix » (téléphonie).

Le 23 décembre 1991, les 8 premières cellules GSM sont

mises en service expérimental dans Paris intra-muros et connectées

au réseau téléphonique public. Quelques centaines

d'abonnés internes (agents de France Télécom)

sont chargés de tester en service réel le nouveau système.

Le 11 mai 1992, sur Paris et les environs, 2 autres ABPQ du GSM F1

sont mis en service en vue de l'ouverture commerciale à venir

: il s'agit des 07.01 (Commutateur MT25 - Masséna 3 ET2 ) et

07.61 (Commutateur MT25 - Masséna 2 ET1) .

Le 11 juin 1992, France-Télécom annonce que le

GSM Itinéris est prêt pour une mise en

service à la date du 1er juillet 1992.France

C'est le premier opérateur européen de télécommunications

à ouvrir à l'exploitation son réseau de Radiotéléphone

de 2ème génération GSM.

Au 31 décembre 1992, le service GSM Itinéris

compte 1.300 abonnés en France.

Le GSM (2G) s'impose dans le monde entier .

En France, les réseaux ont d'abord été exploités

en 900 MHz par les opérateurs Itinéris (devenu

Orange) et SFR. Le troisième venu, Bouygues Telecom, hérita

de la bande des 1 800 MHz.

Avec le développement du nombre d'abonnés, les deux

premiers décidèrent de lancer des appareils double bande,

900 et 1 800 MHz.

Le GSM 900 utilise la bande 890-915 MHz pour l'envoi des données

numériques, et la bande 935-960 MHz pour la réception

des informations numériques.

Le GSM 1 800 utilise la bande 1 710-1 785 MHz pour l'envoi, et la

bande 1 805-1 880 MHz pour la réception.

La numérisation des données

vocales se fait, dans le mobile, tout comme la conversion analogique

pour l'écoute .

Le réseau étant commuté, les ressources

ne sont allouées que pour la durée de la conversation,

comme lors de l'utilisation de lignes téléphoniques

fixes. Les clients peuvent soit acheter une carte prépayée,

soit souscrire un abonnement. |

Le 22 octobre 1993 correspond, pour le GSM F1 Itinéris,

aux dernières mises en service des AB.PQ Itinéris directement

créés et portés par des Commutateurs MT25 (Il

s'agit des dates pour l'Île-de-France, étant la région

la plus en avance de France). 14 indicatifs ABPQ GSM F1 Itinéris

seront ainsi créés en Île-de-France sur ce modèle

d'architecture transitoire du début du GSM en France.

Le 6 décembre 1993 correspond, pour le GSM F1 Itinéris,

aux premières mises en service des AB.PQ Itinéris portés

désormais par des Commutateurs de transit interurbain MT20.

À cette date, en Île-de-France, un 3ème Commutateur

Service Mobile MSC est mis en service CHOISY MSC et vient s'ajouter

aux deux Commutateurs Service Mobile MSC expérimentaux : MASSÉNA

MSC1 (ALCATEL), NAVARIN MSC1 (ERICSSON).

L'architecture définitive du GSM commence son existence.

sommaire

Supporté par la téléphonie mobile, le premier

SMS (Short Message Service) a été envoyé

, le 3 décembre 1992, par un ingénieur en télécommunications

qui utilisa son ordinateur afin d’envoyer ”Merry Christmas”

(Joyeux Noël !) au téléphone d’un des dirigeants

de Vodafone, au Royaume-Uni. Le protocole SMS

était en fait déjà intégré à

la norme GSM 03.40 depuis 1990.

Le célèbre format de moins de 160 caractères

devait à l’origine servir à la diffusion de messages

de service provenant des opérateurs.

Au départ, ces derniers étaient convaincus que les consommateurs

allaient continuer à privilégier les appels !

L’histoire leur a manifestement donné tort.

En 1994, le Nokia 2010 a été l’un des premiers

terminaux permettant de saisir des SMS, grâce au T9 (Littéralement,

texto sur 9 touches), qui permettait de saisir des messages alphanumériques

à partir du clavier numérique d’un téléphone

portable.

Les évolutions ont visé à accroître

la capacité des réseaux en termes de débit mais

à élargir les fonctionnalités en permettant par

exemple l’établissement de communications ne nécessitant

pas l’établissement préalable d’un circuit.

Pour dépasser la borne des 14, 4 [kb/s], débit nominal

d’un canal téléphonique basculé en mode

de transmission de données, l’ETSI a défini un

nouveau service de données en mode paquet : le General

Packet Radio Service (GPRS) qui permet l’envoi de

données à un débit de 115

[kb/s] (multiplexage) par mise en commun de plusieurs canaux.

D’une certaine manière, le GPRS prépare l’arrivée

de la téléphonie de troisième génération,

appelée Universal Mobile Telecommunications System (UMTS),

qui permettra d’atteindre un débit de 2 [M b/s]. Mais

le chemin est long car les applications nécessitant l’UMTS

se font attendre, sans perdre de vue que tous les éléments

du réseau UMTS sont incompatibles avec ceux du GSM .

En utilisant les mêmes réseaux, il devenait possible

d'avoir accès à Internet via le Wap ou d'envoyer

des courriels.

Au mois d’Avril 2001, une nouvelle technologie,

le GPRS, commence a être déployée en France, par

France Télécom.

Des le milieu de l'année 1995, le système

de deuxième génération GSM, numérique,

supplante les réseaux analogiques en France avec plus de 500

000 clients, par rapport à la première génération,

les avantages sont :

- la modulation numérique apporte :

a) la robustesse du signal (à qualité égale.

le rapport C /I nécessaire est moindre, c'est-à-dire

que le signal C résiste mieux aux brouillages);

b) la capacité plus élevée (par compression numérique

de la parole et par efficacité spectrale de la modulation,

ce qui permet de faire "passer" plus d’utilisateurs

simultanément)

- La montée dans les fréquences utilisées pour

les systèmes de deuxième génération permet

l'implantation de systèmes à haute densité grâce

à la réduction de portée du signal avec la montée

en fréquence : la taille réduite des cellules permet

d'offrir une capacité plus élevée par unité

de surface ;

- Un accès multiple à réparation dans le temps

TDMA (GSM) ou dans les codes (IS-95 : CDMA) pour les systèmes

de seconde génération ;

- Une normalisation européenne des systèmes de deuxième

génération, qui permet aux différents réseaux

nationaux de s'interconnecter.

À partir du 6 décembre 1993, avec la

mise en service du MSC CHOISY 1, France-Télécom

en profite pour changer la Structure-Réseau : les nouveaux

indicatifs créés seront désormais portés

directement par les autocommutateurs de transit national MT20

les MSC seront donc, à partir de cette date, directement connectés

aux autocommutateurs MT20 de transit interurbain de leur zone géographique

de rattachement.

Les tous premiers indicatifs créés dans l'ancienne architecture,

portés par les autocommutateurs d'abonnés MT25 seront

migrés vers les MT20 dans l'année qui suit, et ainsi,

la France normalisera-t-elle, en 1994, l'architecture du GSM sur le

modèle retenu partout ailleurs sur la planète.

sommaire

La norme GSM dans le monde

La norme GSM est adoptée dans de nombreux pays. C'est l'unique

norme numérique de téléphonie cellulaire acceptée

en Europe.

Dans la plupart des autres pays, elle est en concurrence avec d'autres

normes de radiotéléphonie numérique, en général

originaire des Etats-Unis ou du Japon (IS-95).

Dans le monde, on comptait environ 220 millions d'abonnes GSM (et

DCS) en novembre 1999.

Le taux de pénétration moyen en Europe de l'Ouest a

dépassé la barre des 20 % en septembre 1998 avec un

peu plus de 75 millions d'abonnés

Fin 1999, la barre des 100 millions d'abonnes européens a été

largement dépassée.

Le taux de pénétration est de 43,6 % à la fin

du mois de septembre 2000 (plus de 26 millions de téléphones

portables).

La diversité des services

L'objectif initial était de spécifier un service

de téléphonie mobile de voix et de données, compatible

avec les réseaux téléphoniques fixes analogiques

ou numériques (RNIS ; Réseau Numérique à

Intégration de Services). Un réseau GSM permet ainsi

toute la palette des services disponibles sur un réseau moderne

: voix et données, fax, messagerie, .

De plus, l'utilisation de la carte à puce dans la carte SIM

rend la souscription d'un abonnement indépendante de l'achat

du terminal.

Au mois d’Avril 2001, une nouvelle technologie,

le GPRS, commence a être déployée en France, par

France Télécom. Le General Packet Radio Service permet

de doubler voire tripler le débit numérique. Cette technologie,

qui est une évolution du GSM-2G, est aussi surnommée

2,5G. En moins d’une année, 90% de la population est déjà

couverte par le GPRS. Le débit nominal passe à 56 kbit/s.

Le débit maximal passe à 144 kbit/s. L’usage reste

limité aux appels et aux messages.

Le 21 juin 2001, le GSM F1 de France Télécom quitte

son nom de marque ITINERIS pour devenir ORANGE.

En Juillet 2002 est mis en service en France le premier pylône

d'émission GSM camouflé en arbre. Ce pylône de

type arbre artificiel est installé à Vétheuil,

localité du Val-d'Oise, connue pour la beauté de ses

paysages peints autrefois par les impressionnistes.

À partir du 18 avril 2005 pour la clientèle Entreprise,

puis le 9 juin 2005 pour la clientèle Grand Public, la technologie

2G bénéficie en France de son ultime évolution,

par le déploiement d’une nouvelle technologie, le EDGE

(Enhanced Data-rates for GSM Evolution), mené par France Télécom.

Cette technologie, qui est une évolution du GSM-2G, est aussi

surnommée 2,75G. Dès le 9 juin 2005, 85% de la population

est déjà couverte par le EDGE. Le débit nominal

passe à 200 kbit/s. Le débit maximal passe à

348 kbit/s. L’usage est limité aux appels, aux messages

et aux emails sans photographies jointes.

La technologie EDGE est alors présentée

comme la solution dans l’attente du déploiement de la

technologie UMTS-3G, alors en tout début de déploiement.

Le réseau initial GSM-2G demeure préservé ; il

est seulement modernisé.

Le 25 mars 2006, la licence du réseau GSM F1

exploité par France Télécom/Orange est renouvelée

pour une durée de 15 ans par la Décision n°2006-0239

de l'ARCEP, en date du 14 février 2006.

Nota : actuellement (2018), la technologie EDGE est toujours en fonctionnement

en France

Pour pouvoir transmettre de la vidéo, télécharger

des chaînes de télévision et des films, permettre

la visiophonie, envoyer des MMS (multimedia messaging service)

avec photos, il a fallu passer à la troisième génération

ou 3G.).

sommaire

2001 - L'UMTS (3G) (universal

mobile telecommunications system).

Travaux

de R&D pour le GSM 3G

A partir des années 2000, le site de Lannion devient progressivement

le centre majeur des activités de commutation Mobile 3G en

prenant la responsabilité du développement de deux machines